Resumen ejecutivo

Desde agosto de 2025, Unit 42 ha rastreado una serie de campañas de phishing sofisticadas en las que los atacantes se hacen pasar por el personal de adquisición de talentos de Palo Alto Networks. Estos ataques apuntan específicamente a profesionales de alto nivel y utilizan datos extraídos de LinkedIn para crear señuelos bien personalizados.

El vector de ataque específico utiliza la ingeniería social para inventar una barrera burocrática en relación con el currículum vitae (CV) del candidato y empujarlo a tomar medidas, como modificar el formato de su currículum a cambio de una tarifa.

Los aspectos de esta ingeniería social consisten en lo siguiente:

- Contacto inicial: los atacantes se hacen pasar por representantes de la empresa y envían correos electrónicos que parecen legítimos para entablar una relación con candidatos de alto nivel.

- El señuelo: la técnica del atacante consiste en afirmar falsamente que el currículum de un candidato no cumple los requisitos del sistema de seguimiento de candidatos (ATS). El ATS es una herramienta en línea diseñada para analizar los currículums y comprobar que tengan el formato y la estructura adecuados, así como que estén optimizados con palabras clave, con lo que se garantiza que superen los filtros automáticos antes de llegar a los reclutadores.

- La estafa: los atacantes se ofrecen a ayudar al candidato a superar este obstáculo inventado para que consiga el puesto, a cambio de una tarifa.

Unit 42 publicó recientemente información sobre la psicología del phishing.

Palo Alto Networks también ofrece guías provisionales para ayudarlo a proteger su identidad profesional y sus finanzas, así como recomendaciones sobre qué hacer si cree que ha sido objeto de un ataque.

El equipo de respuesta ante incidentes de Unit 42 también puede involucrarse para ayudar con una intrusión o para proporcionar una evaluación proactiva que permita reducir el riesgo.

| Temas relacionados con Unit 42 | Phishing, Spear phishing, Estafas |

Alcance actual del ataque

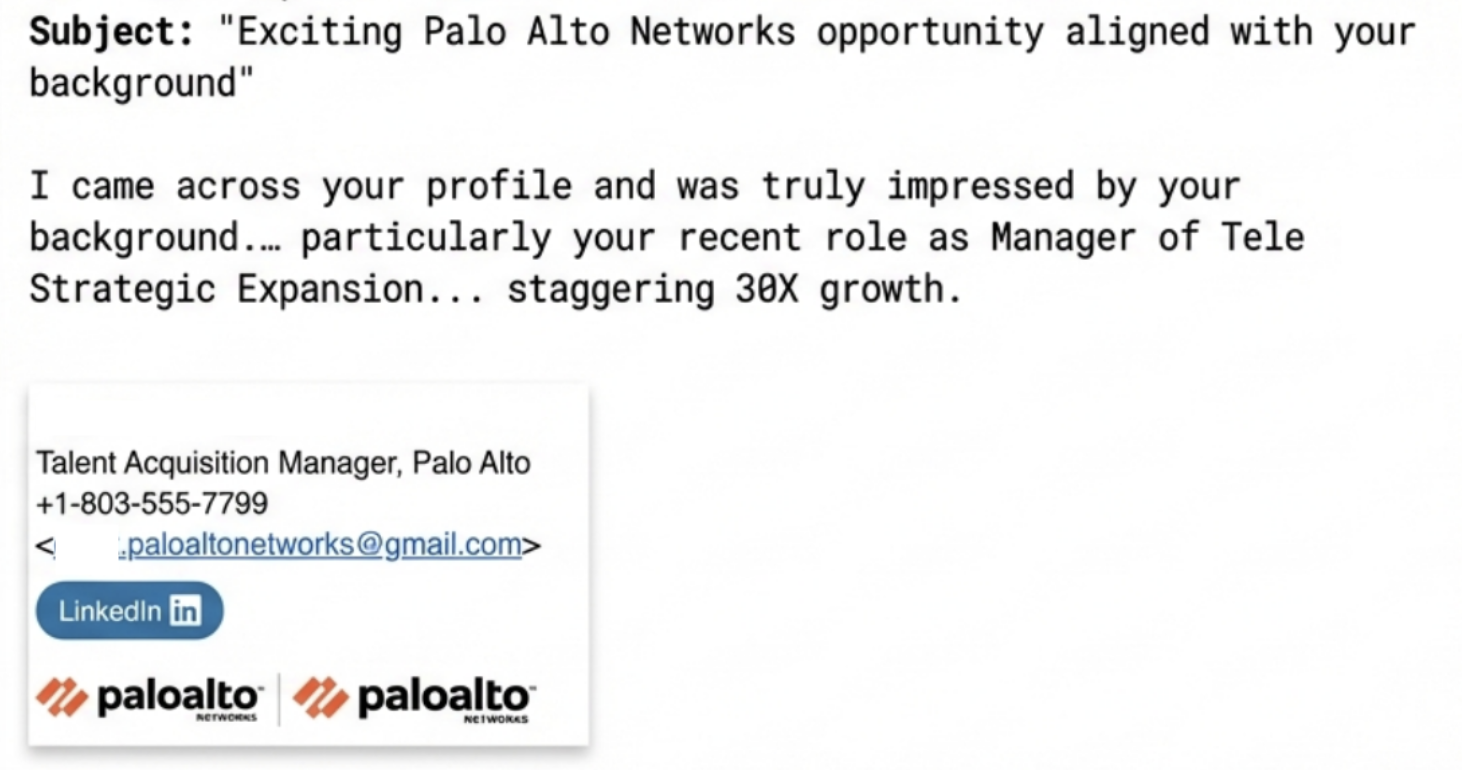

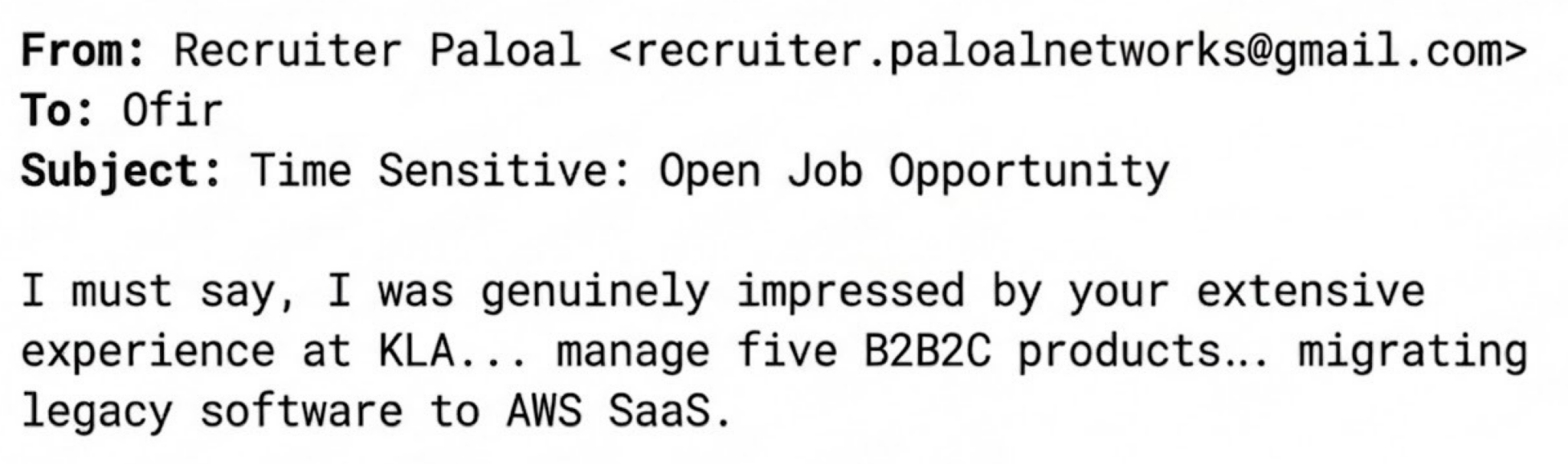

Varios de los incidentes denunciados incluían correos electrónicos de phishing que ofrecen oportunidades de empleo en Palo Alto Networks haciéndose pasar por gerentes de adquisición de talentos de la empresa. En las figuras 1 y 2 se muestran algunos ejemplos. El atacante utiliza lo siguiente:

- Lenguaje adulador.

- Detalles muy específicos del perfil de LinkedIn de la víctima.

- Logotipos legítimos de la empresa en el bloque de firma del correo electrónico.

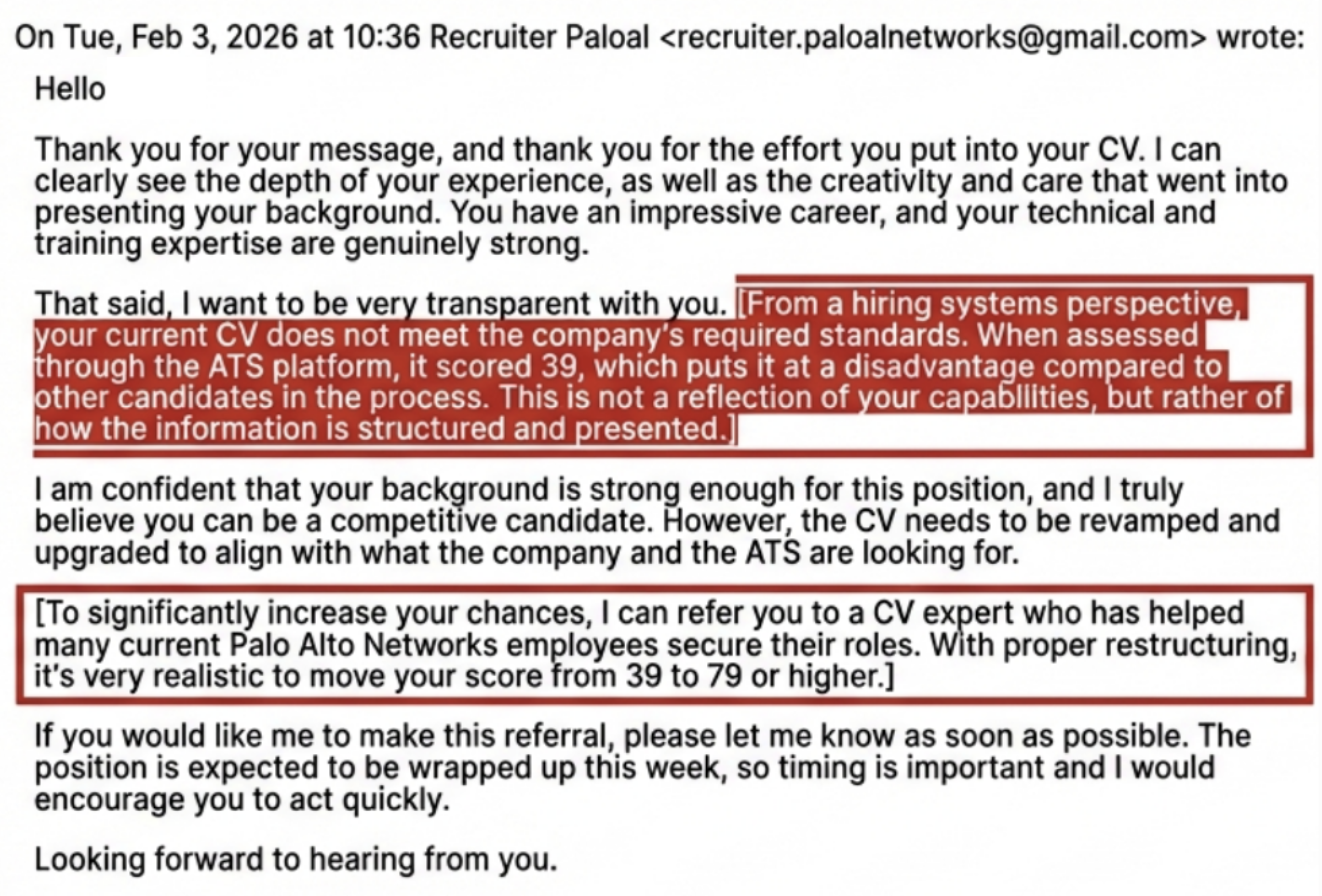

En este punto de la interacción, los atacantes inventan una crisis mediante la creación de una barrera burocrática al proceso de contratación. Esta táctica psicológica aumenta la urgencia y la voluntad de la víctima para cumplir con la oferta del atacante de “alineación con los requisitos ejecutivos del ATS”, como se muestra a continuación en la figura 3. A continuación, el “reclutador” cede el intercambio al supuesto experto, que presenta una oferta estructurada con los siguientes precios:

- Alineación con los requisitos ejecutivos del ATS: $400

- Paquete de posicionamiento de liderazgo: $600

- Reescritura ejecutiva integral: $800

En los incidentes denunciados, el “reclutador” da a entender que el “comité de revisión” ya ha comenzado y que el candidato debe actualizar su CV en un plazo determinado. A continuación, el “experto” comunica que puede tener listo el CV en cuestión de horas, es decir, dentro del supuesto plazo de revisión.

Guías provisionales

Recomendamos a las personas que reciban estos correos electrónicos de phishing que sigan los siguientes protocolos de seguridad para proteger su identidad profesional y sus finanzas:

- Verifique el dominio del remitente: compruebe siempre el sufijo de la dirección de correo electrónico del remitente. Los estafadores suelen utilizar dominios parecidos (por ejemplo, @paloaltonetworks-careers[.]com en lugar de @paloaltonetworks.com).

- Solicite seguir la comunicación en la plataforma oficial: si un reclutador lo contacta mediante LinkedIn, pídale que continúe la conversación a través de un correo electrónico corporativo oficial o del portal interno de candidatos de la empresa.

- Política de cero pagos: considere cualquier solicitud de pago durante el proceso de selección como una señal de alarma inmediata. Los empleadores legítimos invierten en el talento, no le cobran nada.

- Compruebe los antecedentes del reclutador: busque a la persona en la página web oficial de la empresa o en LinkedIn. Si su perfil parece nuevo, tiene muy pocos contactos o carece de historial en la empresa, proceda con extrema precaución.

- No abra archivos adjuntos sospechosos: nunca descargue ni abra archivos con nombres como “Informe de diagnóstico del ATS” o “Plantillas de currículum vitae” de una fuente no verificada, ya que suelen contener malware diseñado para poner en peligro su dispositivo.

Qué hacer si ha sido blanco de un ataque

- Detenga la comunicación: cese de inmediato todo contacto con la persona. No ponga a prueba a la persona ni siga interactuando con ella.

- Denuncie el incidente: reenvíe el correo electrónico de phishing a infosec@paloaltonetworks.com.

- Denuncie en LinkedIn: denuncie el perfil del estafador en LinkedIn para ayudar a proteger a otros profesionales de su red.

- Proteja sus cuentas: si hizo clic en algún enlace, cambie sus contraseñas y active la autenticación multifactor (MFA) en sus cuentas de correo electrónico y profesionales.

Conclusión

En Palo Alto Networks, nos comprometemos a llevar a cabo un proceso de selección transparente y ético. Tenga en cuenta que nuestro equipo de adquisición de talentos nunca solicitará el pago por la optimización del currículum, “la alineación con los requisitos ejecutivos del ATS” ni cualquier otro “paquete de posicionamiento” como condición para el empleo.

Estas estafas sofisticadas se aprovechan de la complejidad de los procesos de contratación actuales para crear barreras burocráticas artificiales y plazos de revisión muy cortos con el fin de exigir el pago de tarifas. Si recibe una comunicación que le crea una sensación de urgencia económica o lo remite a un “experto” externo para que le preste un servicio pago, se trata de un intento fraudulento de aprovecharse de sus ambiciones profesionales.

Recomendamos a todos los candidatos que comprueben la veracidad de cualquier comunicación consultando nuestro portal oficial de empleo y que comuniquen de inmediato cualquier actividad sospechosa a nuestro equipo de seguridad.

Los clientes de Palo Alto Networks están mejor protegidos gracias a nuestros productos, como se indica a continuación. Actualizaremos este resumen de amenazas a medida que dispongamos de más información pertinente.

Protecciones de productos de Palo Alto Networks para esta actividad

Los clientes de Palo Alto Networks pueden aprovechar varias protecciones y actualizaciones de productos para identificar y defenderse contra esta amenaza.

Si cree que podría haber resultado vulnerado o tiene un problema urgente, póngase en contacto con el equipo de respuesta ante incidentes de Unit 42 o llame al:

- Norteamérica: llamada gratuita: +1 (866) 486-4842 (866.4.UNIT42)

- Reino Unido: +44.20.3743.3660

- Europa y Oriente Medio: +31.20.299.3130

- Asia: +65.6983.8730

- Japón: +81.50.1790.0200

- Australia: +61.2.4062.7950

- India: 000 800 050 45107

- Corea del Sur: +82.080.467.8774

Indicadores de vulneración (IoC)

Correos electrónicos asociados a esta actividad:

- paloaltonetworks@gmail[.]com

- recruiter.paloalnetworks@gmail[.]com

- phillipwalters006@gmail[.]com

- posunrayi994@gmail[.]com

Seudónimos asociados a esta actividad:

- pelmaxx

- pellmax

- pelll_max

Números de teléfono asociados a esta actividad:

- +2349131397140 (Nigeria)

- +972 541234567 (marcador de posición falso)

Obtener actualizaciones de Unit 42

Obtener actualizaciones de Unit 42