エグゼクティブ サマリー

2025年9月のインシデント レスポンス調査において、Unit 42はサイバー犯罪グループMuddled Libra(別名Scattered Spider、UNC3944)が使用していると確信できる不正な仮想マシン(VM)を発見しました。この不正なVMのコンテンツと攻撃のアクティビティを分析することで、脅威アクターのオペレーション プレイブックに関する貴重な洞察を得ることができます。

Muddled Libraは、グループがターゲットのVMware vSphere環境への不正アクセスに成功した後、VMを作成していることが明らかとなっています。攻撃中の活動は以下の通りです。

- 偵察の実施

- ツールのダウンロード

- コマンド&コントロール(C2)チャンネルを介した永続性の確立

- 盗まれた証明書の使用

- 不正VMからターゲットのドメイン コントローラー(DC)へのファイルのコピー

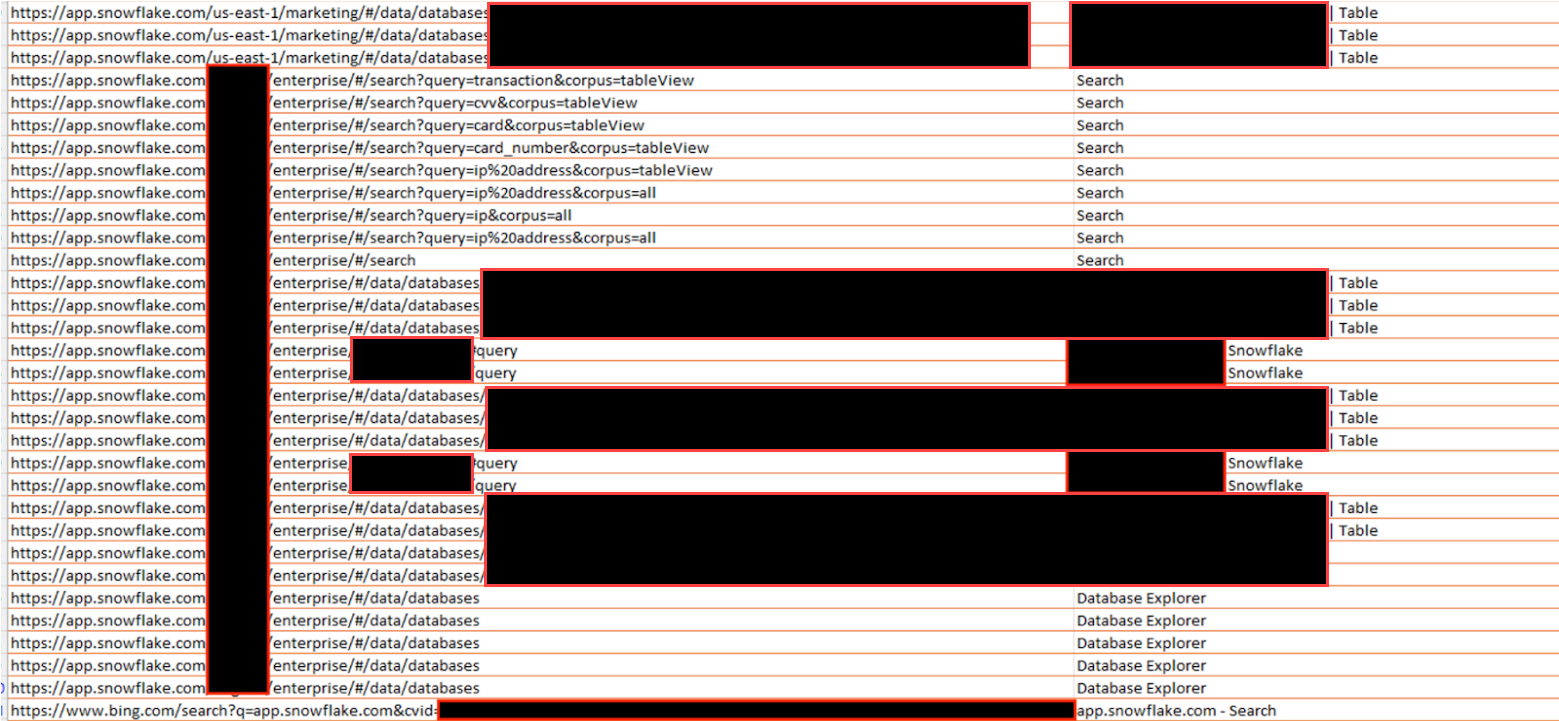

- ターゲットのSnowflakeインフラへのアクセス

この攻撃の特徴から、弊社はMuddled Libraがこの攻撃を行ったと確信を持って評価しています。本記事では、脅威アクターの戦術、技術、手順(TTP)にさらに光を当てるために、弊社の観察結果を詳細に分析します。

パロアルトネットワークス製品では、以下の製品を通じて本書で取り上げるツールに対する確実な保護を構築いただけます。

侵害を受けている可能性がある場合、または緊急を要する場合は、Unit 42インシデント レスポンス チームまでご連絡ください。

| Unit 42の関連トピック | Muddled Libra, サイバー犯罪 |

Muddled Libraとは?

既報の通り、Muddled Libraに関連する脅威アクターは標的組織への初期アクセスを得るために様々なソーシャル エンジニアリング戦術 (例: SMSフィッシング、ボイスフィッシング)を使用します。活動には、潜在的な被害者が運営するコールセンターや、第三者企業に委託されたコールセンターを標的にすることも含まれます。こうした第三者企業には、ビジネス プロセス アウトソーシング(BPO)やマネージド サービス プロバイダー(MSP)などがあります。こうした背景により、グループのターゲットとなりうる範囲が広がっています。

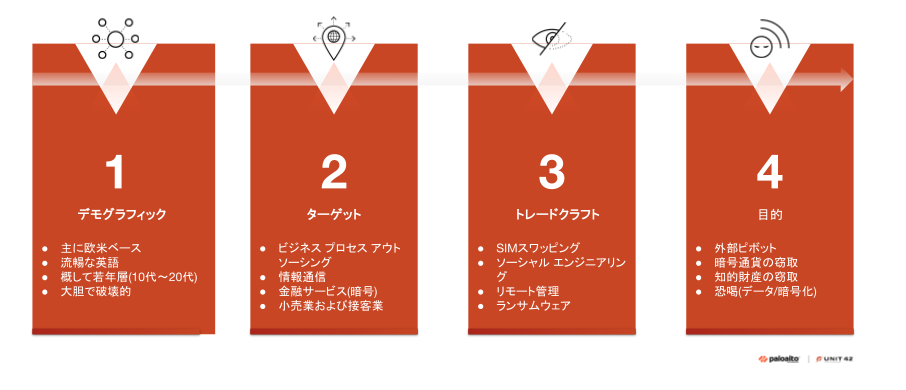

Muddled Libraに関連する脅威アクターは、従業員を装ってパスワードや多要素認証(MFA)のリセットを試みるなど、人間の心理を巧みに悪用する高度な手口を用いることが特徴です。以下の図1は、デモグラフィック、手口、標的となるターゲット、目的に対する行動という観点から、Muddled Libraの構成をさらに詳しく示したものです。

彼らの手口は進化していますが、Muddled Libraに所属する脅威アクターは攻撃チェーン全体を通じてマルウェアの使用を最小限に抑えており、可能な限りターゲットの資産を利用する傾向にあります。

脅威アクターはしばしば、その悪意のある目的のために正規の製品を悪用や利用、または破壊したりしますが、これは正規品に欠陥や悪意があることを意味するものではありません。

攻撃チェーンの背景

2025年9月、弊社はあるクライアントのインシデント レスポンス業務を支援しました。調査を通じて、脅威アクターが攻撃の初期段階に作成・利用したVMを特定し、回収することに成功しました。どうやら攻撃者はアクセスが遮断される前にこのVMを削除することができなかったようです。エンドポイント ディテクション&レスポンス(EDR)や拡張ディテクション&レスポンス(XDR)のようなエンドポイント ツールによる検知を回避するために、脅威アクターが標的環境内にVMを作成することを弊社はしばしば観察しています。

今回こうしたVMを調べるチャンスを得たことで、攻撃者が活用したツールと、不正アクセス中に行った基本的なトラブルシューティングを明らかにすることができました。攻撃者の攻撃手法についての洞察につながるものです。

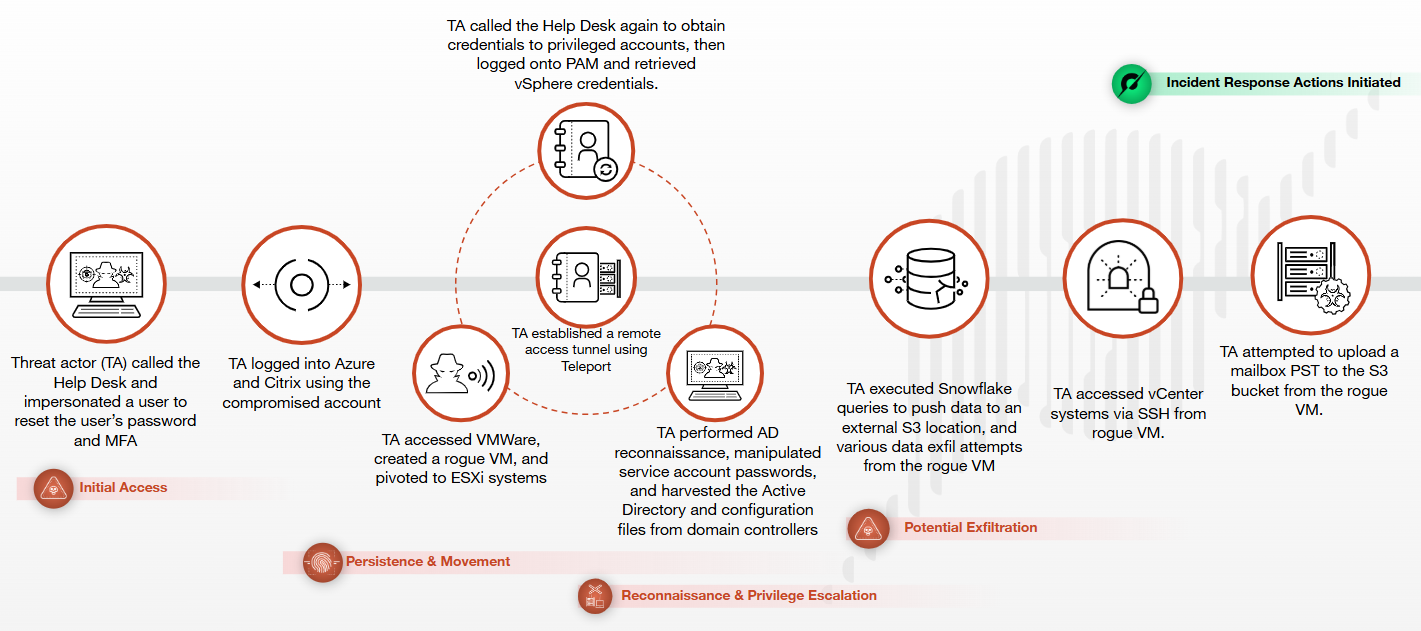

弊社は、フォレンジック アーティファクトとログを使用して、このVMから行われた大量のアクティビティ(横方向の移動や使用されたツールを含む)を発見しました。図2は、調査中の私たちの観察結果をさらに示したものです。以下の分析は単一システムのものであり、Unit 42が観測したインシデント全体をカバーするものではないことに留意してください。

Muddled Libraの戦術を覗く

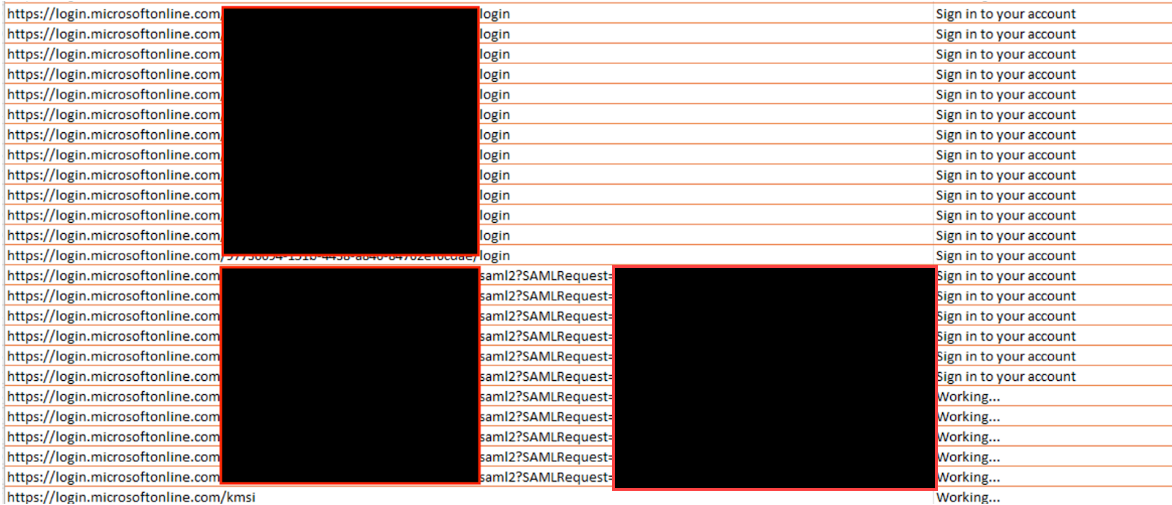

ターゲットの環境に最初にアクセスしてから約2時間後、攻撃者がターゲットのvSphereポータルにアクセスし、「New Virtual Machine(新規バーチャル マシン)」という名前の新しいVMを作成するのを確認しました。攻撃者はその後、このVMをインシデントの初期段階において、ローカルの管理者アカウントを使用したビーチヘッド ホストとして活用しています。

新しく作成されたVMにログインした直後、攻撃者は標的の環境から盗まれた証明書をダウンロードしています。彼らはこれらの証明書を活用し、攻撃チェーン全体で認証チケットを偽造することに成功しました。

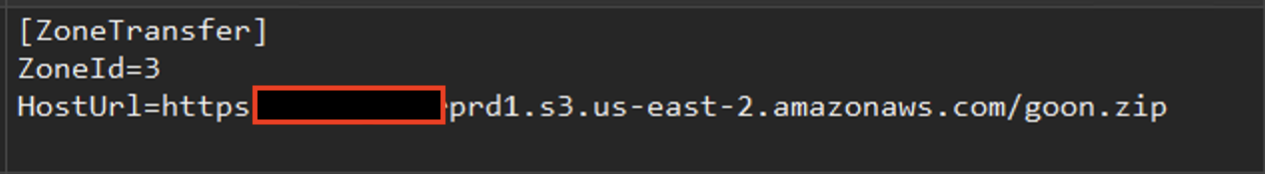

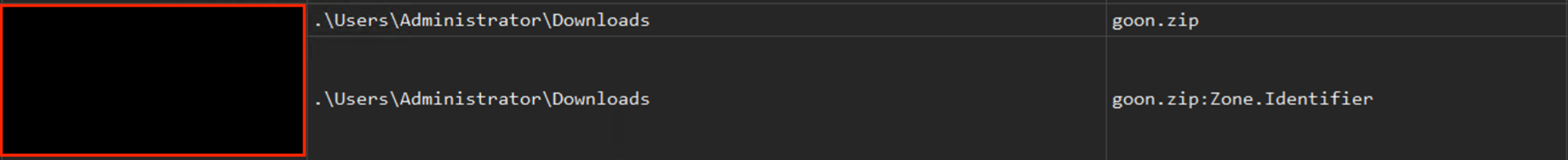

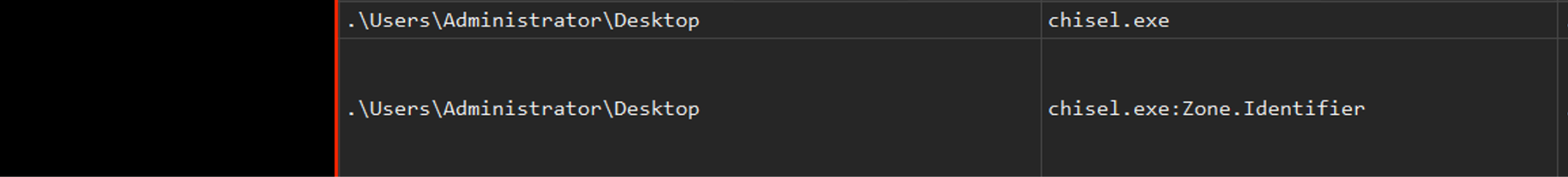

攻撃者は3分以内に、Chiselツールを介したSSHトンネルを使用して、標的環境内に追加の永続化手段を確立しています。このツールは、攻撃者の管理下にあるAWS S3バケット上でホストされていたgoon.zipというZIPアーカイブに含まれていました。

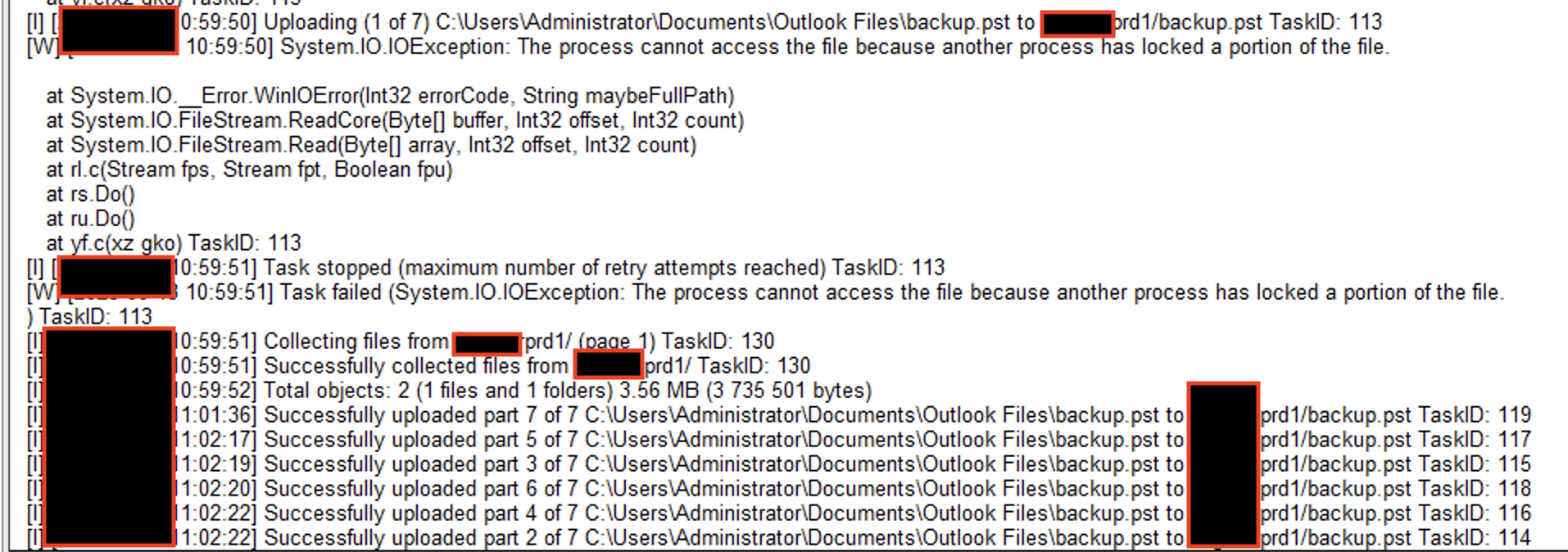

また、調査では、攻撃者がChiselを含むZIPアーカイブをダウンロードしたほぼ1分後、TCPポート443(HTTPS)経由で攻撃者が管理するIPアドレスへの悪意のあるネットワーク接続が行われていることが観測されました。この接続は合計15時間観察されています。図3-5は、これらの観察結果を示したものです。

1分後、弊社チームはグループがgoonerという新しいローカル ユーザー アカウントでインタラクティブにログインしているのを確認しました。

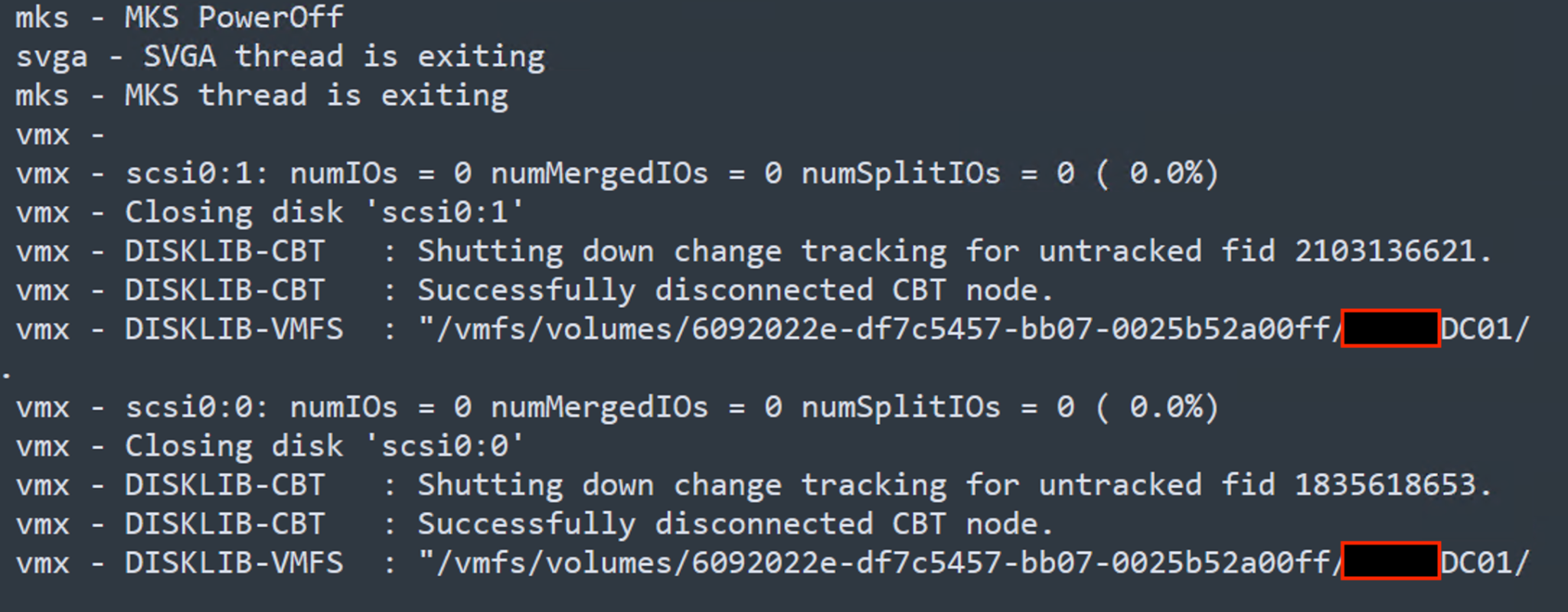

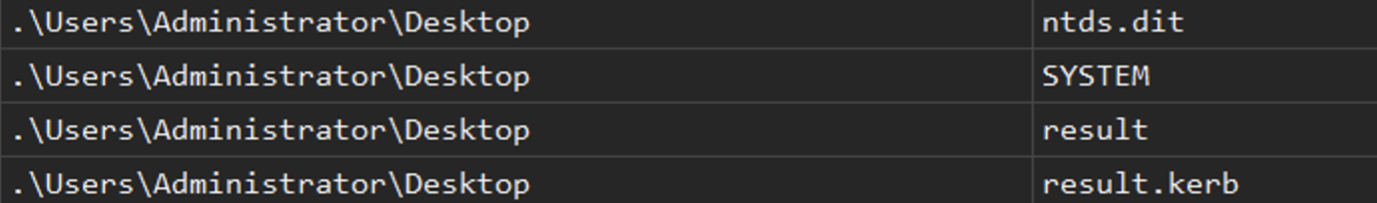

VMを作成してから約15分後、攻撃者はvSphereを使用してターゲットの仮想化ドメインコントローラー(DC)の2つの電源をオフにし始めます。そして、電源をオフにしたDCの仮想マシンディスク(VMDK)をマウントしています。これにより、攻撃者はこれら2つのDCからNTDS.ditとSYSTEMレジストリのハイブファイルをコピーし、新しく作成したVM上の管理者アカウントのデスクトップに置くことができるようになっています。

その約2分後、ローカルの管理者アカウントのデスクトップに、resultとresult.kerbという2つのファイルが書き込まれています。弊社チームはこれらのファイルを検索し、これがターゲットのNTDS.dit Active Directoryデータベースの復号化されたバージョンであり、全ユーザーのハッシュが含まれていることを突き止めることに成功しました。図6と図7は、これらの観察結果を示しています。

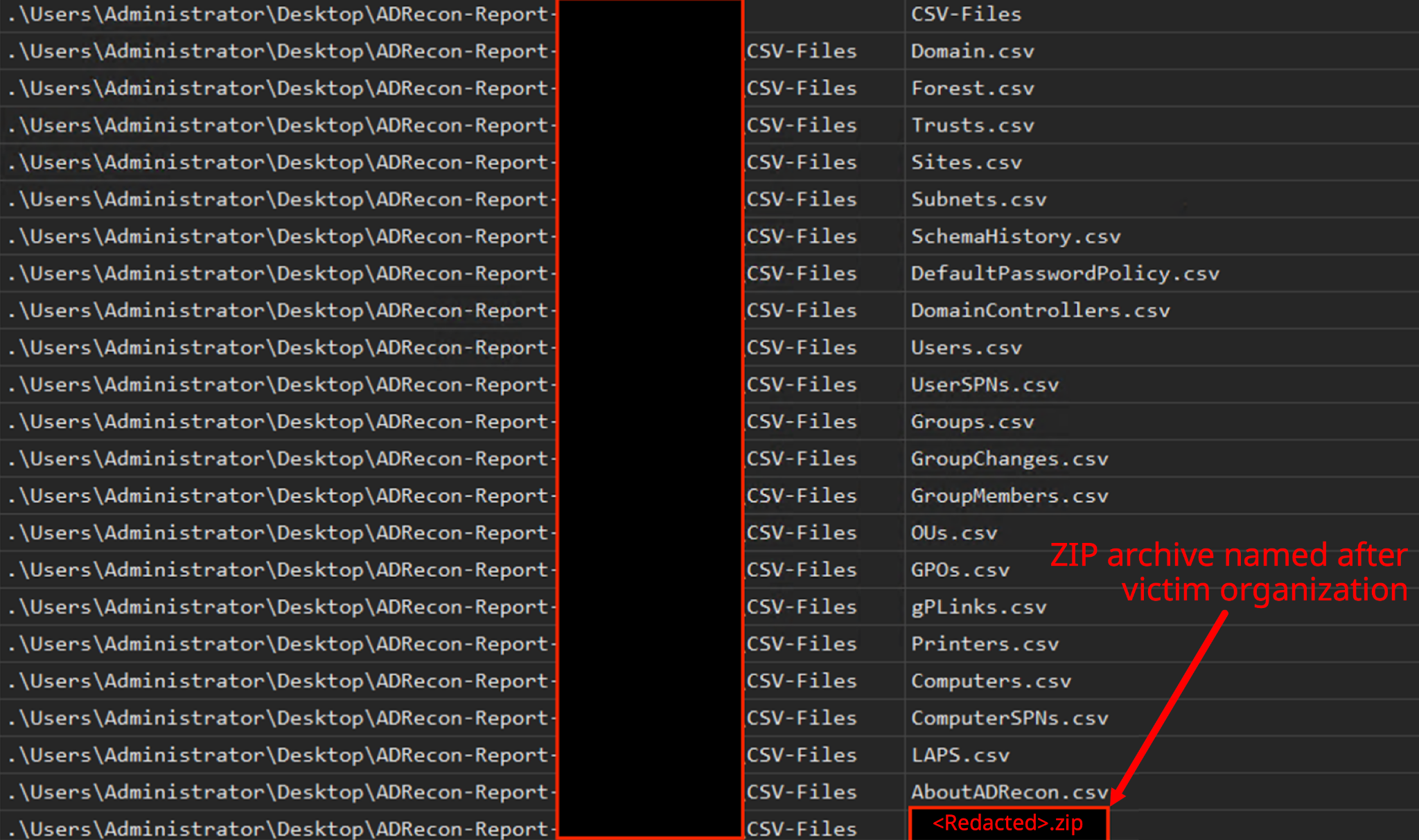

この新しく作成された仮想マシンへのアクセス開始から約30分後、攻撃者はActive Directory列挙ツールであるADReconの実行を開始しています。弊社は、PowerShellスクリプトと出力ファイルを含む、ADReconに関連する数十のファイルを観察し、取得することに成功しました。

これらのファイルには次のような情報が含まれていました。

- Domain details

- Forest

- Trusts

- Sites

- Subnets

- Schema

- Password policy

- DCs

- Service Principal Names (SPNs)

- Users

- Group Policy Objects (GPOs)

ADReconツールの出力は、<VICTIM ORGANIZATION>.zipというZIPアーカイブに格納されています(本稿での<victim organization>は標的となった組織の名前を表し、便宜上編集されています)。また、攻撃者がMicrosoft SysInternalsドメインから直接ADExplorer64.exeというツールをダウンロードしていることも確認されました。図8はこれらの観察結果を示したものです。

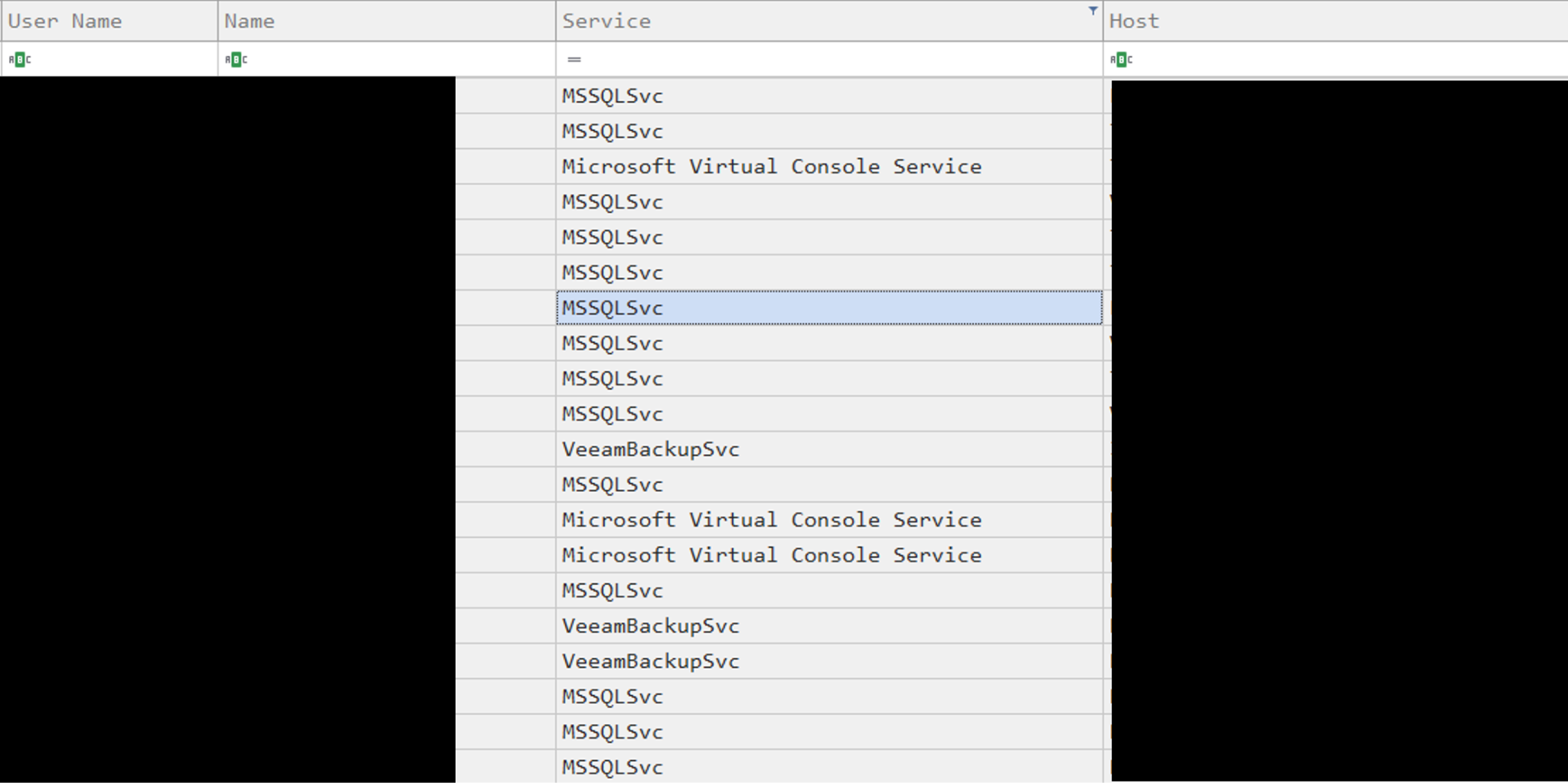

ADReconの出力の中で、脅威アクターはCSVファイルComputerSPNs.csvのみをオープンしました。このファイルには、環境内のホストに関連付けられた利用可能なすべてのサービス プリンシパル名(SPN)が含まれており、攻撃者はこの情報を収集し、標的とする重要なサービスを特定するのに役立てていることが推察されます。これらの重要なサービスには以下が含まれます。

- Veeam

- Terminal services

- Hyper-V

- MSSQL

- Exchange

- 図9に示されている他の類似システム

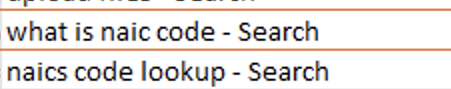

1時間後、攻撃者は標的組織に関連する様々な頭字語をWeb上で検索し始めています。これはおそらく、機密性が高く、外部へ流出させることに価値があるデータが何かを特定しているることが推察されます。これには、図10に示すように「NAICコードとは何か」や「NAICSコード検索」などの検索が含まれます。

北米産業分類システム(NAICS)コードは、主な経済活動によって企業を分類する6桁の数字です。このコードを調べることで、攻撃者は標的組織のビジネス カテゴリを理解しようとしていたことが見受けられます。

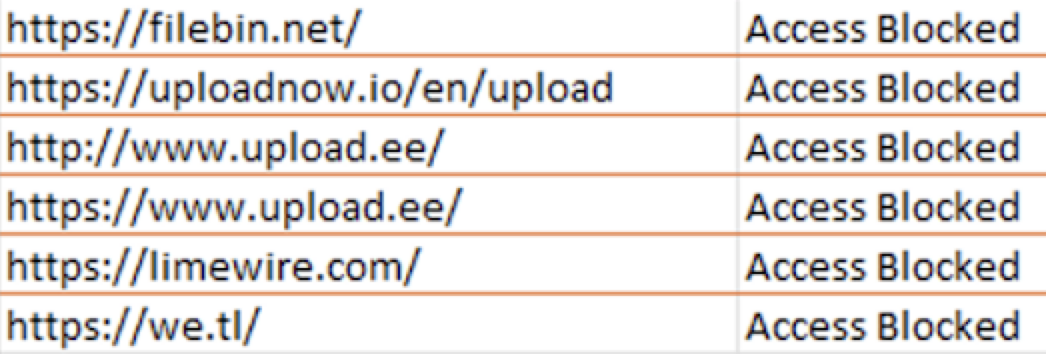

Web検索の30分後、攻撃者は標的のスノーフレーク データベースから重要なデータを操作し始めています。その後数時間、攻撃者はデータを操作し、自分のVMからファイル共有サイトにデータを送信する方法を特定しようと試みています。しかし、標的となった組織がまだブロックしていないファイル共有サイトを見つけるのが困難であることが確認されました。

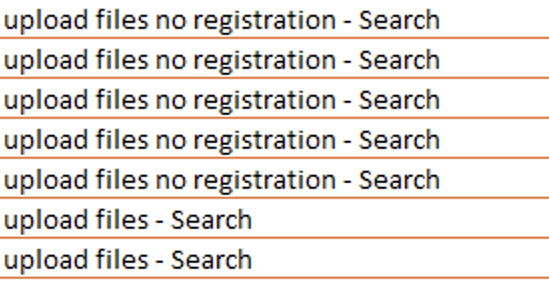

いくつかの一般的なファイル共有サイトを試した後、攻撃者はブロックされていないファイル共有サイトを特定するために、Bingを使って「ファイルをアップロードする」「登録なしでファイルをアップロードする」というフレーズで検索を始めています。攻撃者がアクセスを試みたサイトは以下を含みます。

- LimeWire

- upload[.]ee

- uploadnow[.]io

- filetransfer[.]io

- filebin[.]io

- Dropbox

図11-13はこれらの観察結果を示したものです。

データを操作した直後、攻撃者はSSHトンネル、RDP、PsExecを使用して、その時点で侵害されていた複数のアカウントを使用して横方向の移動を開始しました。そしてMicrosoft SysInternalsドメインから直接PsExecツールをダウンロードしています。

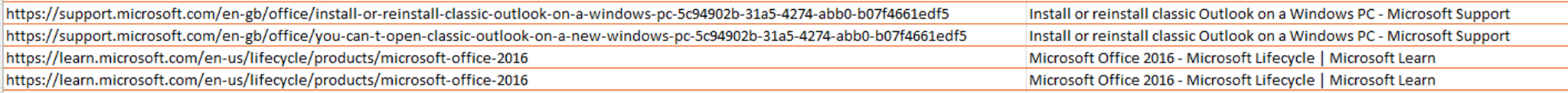

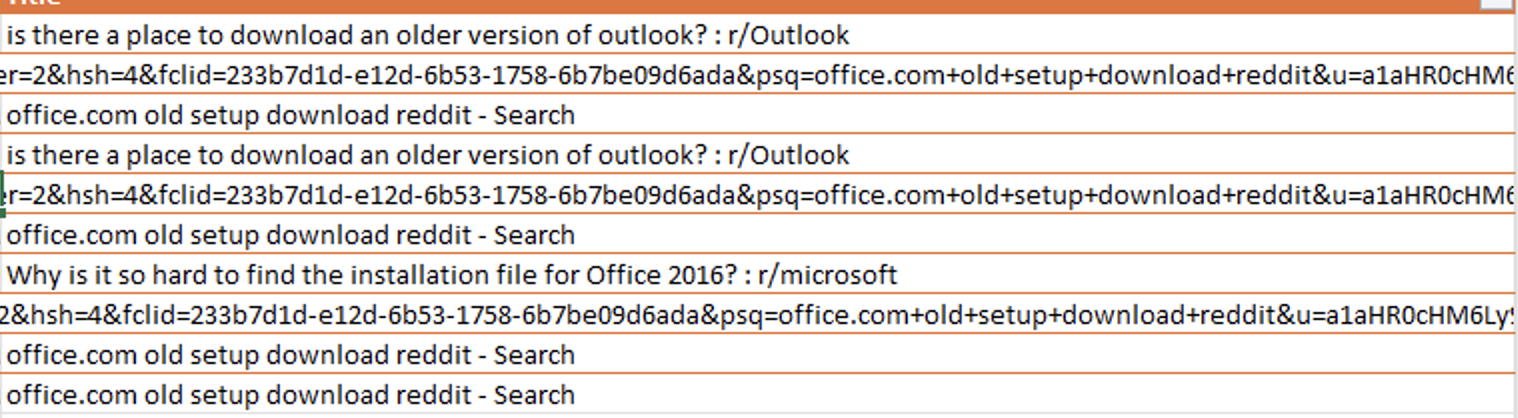

仮想マシン作成から約4時間後、攻撃者は追加の機密データの探索を開始しました。ここでは、攻撃者が一握りのアカウントを侵害し、そのうちの1つを使って他のアカウントのメール ボックスにアクセスし、パーソナル ストレージ テーブル(PST)ファイルをダウンロードしたことが確認されています。しかし、Bingの検索履歴によると、Office経由でメールボックスにアクセスするのは難しかったようです。

攻撃者はその後、Webで「office[.]com old setup download」や「is there place to download the older version of Outlook? (Outlookの古いバージョンをダウンロードできる場所はあるか?)」と検索しています。攻撃者はまた、このクエリに関連するさまざまなRedditの投稿を確認しています。その直後、MicrosoftからOfficeSetup.exeをダウンロードして実行しています。

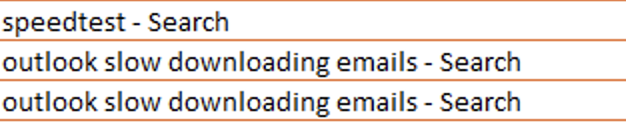

そして、「Outlookの電子メールのダウンロードが遅い」などのトラブルシューティングを開始し、fast[.]comというサイトを使ってインターネットのスピードチェックを何度か行っています。図14-17は、これらの観察結果を示したものです。

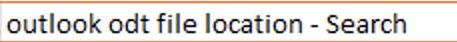

ダウンロード速度のトラブルシューティングに加え、攻撃者はBingを使ってOutlook ODTファイルの場所を特定しています。図18はこの観察を示したものです。

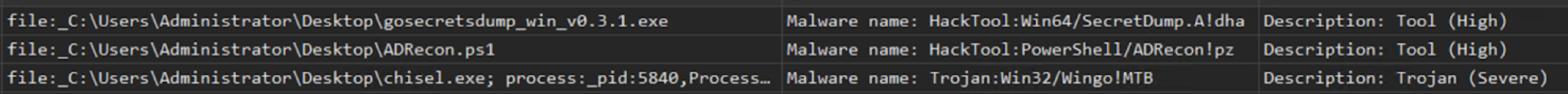

さらに、おそらくデフォルトでVMにインストールされていると思われるMicrosoft Defenderが、このVM上にある複数の悪意あるファイルに対してアクションを実行したことを確認しています。これにはADRecon、Chisel、GoSecretsDumpが含まれます。図19はこれらの検出結果を示したものです。

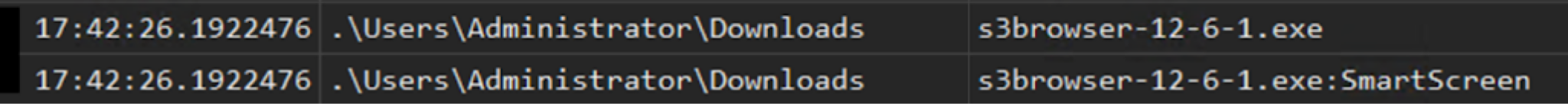

しばらくすると、攻撃者はOutlook PSTファイルの窃取を試み始めています。まずS3ブラウザツールを探しています。S3 BrowserのWebサイトからツールをダウンロードすると、攻撃者はPSTファイルをS3バケットにアップロードして、PSTファイルの流出を試みています。図20と21は、これらの観察結果を示したものです。

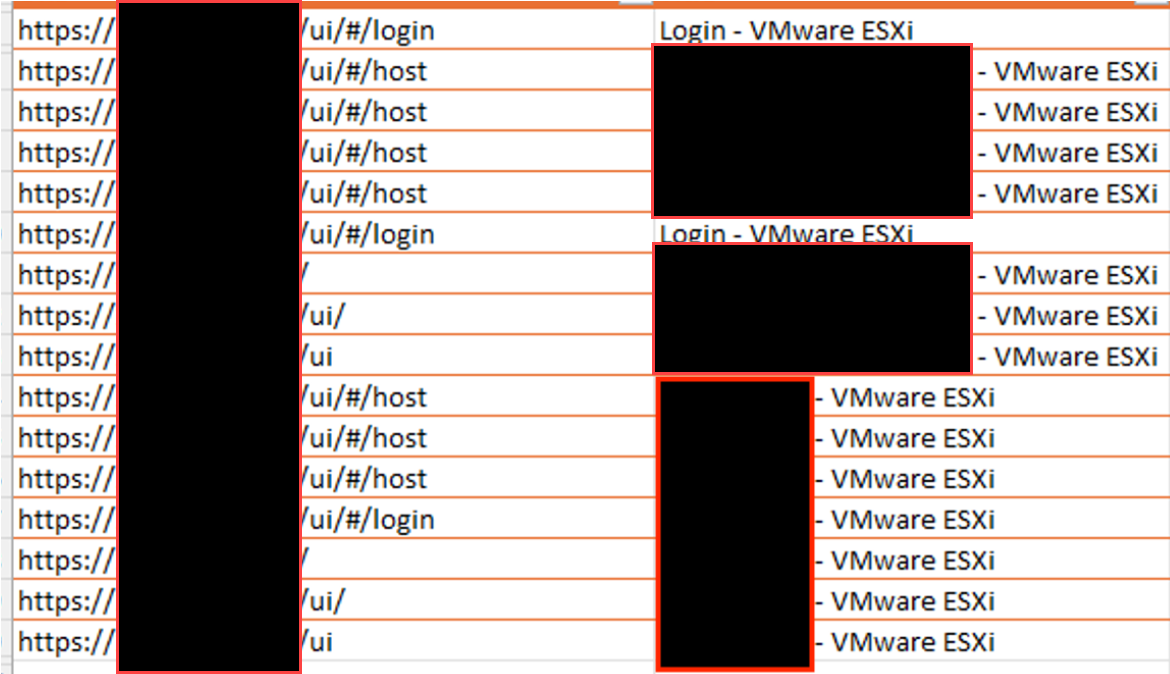

VMにアクセスしてから約15時間後、攻撃者はさまざまなVMware ESXiホストを閲覧し始めました。ネットワーク内を移動し続けており、標的組織のセキュリティチームによってアクセスを遮断されるまで、複数の侵害されたアカウントへのアクセスを悪用していました。図22はこの観察を示したものです。

結論

Muddled Libraが行う侵入作戦は、世界中の多くの組織の業務に影響を与えています。これは、高度なマルウェアや斬新なエクスプロイトを使うからではなく、人間という最も弱いつながりを悪用するからです。

IDの漏洩とソーシャル エンジニアリングに重点を置きながら、この脅威アクターは合法的なツールと既存のインフラを活用して侵入を試みるのが特徴です。静かに作戦を実行し、持続性を維持しています。

このインシデントは、Muddled Libraが使用したオペレーション プレイブックを覗き見ることができる貴重な機会であり、1台の不正なVMが、横方向への移動とデータ盗難の強力な足場となることが明らかになりました。脅威の手口から以下の重要性が強調されました。

- アイデンティティ セキュリティの強化

- 厳格なアクセス制御の実施

- 管理ツールやクラウド環境の異常な使用に対する継続的な監視

以下を中心とした深層防衛戦略が求められます。

- アイデンティティの保護

- 最小特権アクセスの維持

- 環境寄生型攻撃に対する検出能力

Muddled Libraの手口は単純に見えるかもしれません。しかしサイバーセキュリティの回復力は複雑さではなく、警戒、可視化、規律あるアクセス管理から始まることを、防御を搔い潜るその有効性をもって証明しています。

パロアルトネットワークスのお客様は、以下の製品を通じて、上記の脅威に対する強固な保護を構築いただけます。

Advanced WildFireの機械学習モデルと分析技術は、本研究で共有された指標に照らして見直され、更新されています。

Cortex Cloudのお客様は、クラウド環境内でCortex Cloud XDRエンドポイント エージェントとサーバーレス エージェントを適切に配置することで、本記事で取り上げた課題からクラウドインフラをより効果的に保護できます。これらの脅威からクラウド体制とランタイム オペレーションを保護するために設計されたCortex Cloudは、この記事で取り上げた悪意のあるオペレーションやコンフィギュレーションの変更、エクスプロイトの検出と防止を支援します。

Cortex XDRおよびXSIAMは、マルウェア防止エンジンを採用することで、このブログで説明されている脅威を防ぐのに役立ちます。このアプローチはWildFire、Behavioral Threat Protection、Local Analysisモジュールなど、複数の保護レイヤーを組み合わせて、既知および未知のマルウェアによるエンドポイント侵害を防ぎます。

情報漏えいの可能性がある場合、または緊急の案件がある場合は、Unit 42インシデント レスポンス チームまでご連絡ください:

- 北米: フリーダイヤル: +1 (866) 486-4842 (866.4.UNIT42)

- 英国: +44.20.3743.3660

- ヨーロッパおよび中東: +31.20.299.3130

- アジア: +65.6983.8730

- 日本: +81.50.1790.0200

- オーストラリア: +61.2.4062.7950

- インド: 000 800 050 45107

- 韓国: +82.080.467.8774

パロアルトネットワークスは、本調査結果を Cyber Threat Alliance (CTA)のメンバーと共有しています。CTAの会員は、このインテリジェンス情報を利用して、その顧客に対して迅速に保護をデプロイし、悪意のあるサイバー アクターを組織的に阻止しています。サイバー脅威アライアンスについて詳細を見る。

侵害の指標

ホスト ベース

重要な注意事項: 以下のファイルは悪意のあるものではないが、攻撃時に使用されたため指標となっています。

SHA256ハッシュ:

- 078163d5c16f64caa5a14784323fd51451b8c831c73396b967b4e35e6879937b

- ファイル名: psexec.exe

- ファイルの説明: Sysinternals PsExec — リモート実行/横移動ツール(Sysinternalsからダウンロード可能)。

SHA256ハッシュ:

- 996e68f2fe1c8bb091f34e9bf39fd34d95c3e21508def1f54098a1874bfb825e

- ファイル名: chisel.exe

- ファイルの説明: Chisel - SSH/HTTPS トンネリングツール (SSHトンネル経由の永続性が確認されている)

SHA256ハッシュ:

- 6784e652f304bf8e43b42c29ad8dd146dd384fa9536b9c6640dfbc370c3e78de

- ファイル名: s3browser-12-6-1.exe

- ファイルの説明: S3ブラウザ クライアント — S3へのファイルのアップロードに使用される (流出の試みに使用)

SHA256ハッシュ:

- e451287843b3927c6046eaabd3e22b929bc1f445eec23a73b1398b115d02e4fb

- ファイル名: ADExplorer64.exe

- ファイルの説明: ADExplorer (Sysinternals) — Active Directoryデータ閲覧ツール

SHA256ハッシュ:

- 088f2aced9ed60c2ce853b065f57691403459e1e0d167891d6849e1b58228173

- ファイル名: goon.zip

- ファイルの説明: 攻撃ツールを含むアーカイブ (S3バケットで観察)

SHA256ハッシュ:

- 6e2c39d0c00a6a8eef33f9670f941a88c957d3c1e9496392beedc98af14269a2

- ファイル名: OfficeSetup.exe

- ファイルの説明: Microsoft Officeのインストーラー/セットアップ実行ファイル(攻撃者がメールボックス/PSTへのアクセスを試みる際に使用したことを確認)

ネットワーク ベース

| IPアドレスまたはドメイン | 説明 |

| 162.125.3[.]18 | Dropboxとの関連 — 攻撃者のVMからファイアウォールのログで確認された宛先IPアドレス |

| 104.16.100[.]29 | Dropboxとの関連 — 攻撃者のVMからファイアウォールのログで確認された宛先IPアドレス |

| upload[.]ee | オンライン クラウド ストレージ |

| uploadnow[.]io | オンライン クラウド ストレージ |

| limewire[.]com | オンライン クラウド ストレージ |

| we[.]tl | オンライン クラウド ストレージ |

| s3browser[.]com | S3ブラウザ(データ窃取に使用) |

| sean-referrals-commissions-electricity.trycloudflare[.]com | オンライン クラウド ストレージ |

| fast[.]com | 攻撃者がインターネット速度をチェックするために使用 |

| filetransfer[.]io | オンライン クラウド ストレージ |

| filebin[.]io | オンライン クラウド ストレージ |

その他の資料

- Muddled Libraの脅威評価:さらなるリーチ、より速く、より大きなインパクト – Unit 42, パロアルトネットワークス

Unit 42 からの最新情報を取得

Unit 42 からの最新情報を取得